1) Verrouillez vos appareils et gardez-les en vue

Pour protéger vos données d’un accès non autorisé, pensez à verrouiller vos appareils lorsque vous vous en éloigniez. Sur Windows vous pouvez utiliser la combinaison Windows+L pour verrouiller votre poste.

Ne laissez pas vos appareils sans surveillance pendant une longue période.

2) Protégez vos accès avec des mots de passe solides

Utilisez des mots de passe suffisamment longs, complexes et différents sur tous les équipements et services auxquels vous accédez, qu’ils soient personnels ou professionnels. La majorité des attaques est souvent due à des mots de passe trop simples ou réutilisés. Au moindre doute, ou même régulièrement en prévention, changez-les. Votre mot de passe Adenes sera à renouveler tous les 90 jours.

Le mot de passe central (Windows) est strictement confidentiel

Cloisonnez vos mots de passe PRO et PERSO et diversifiez-les sur vos comptes « importants »

Pour un mot de passe robuste, privilégiez la longueur à la complexité :

Quand un service vous propose une double authentification par SMS ou Application, profitez-en

Privilégiez un gestionnaire (Keepass) pour stocker vos mots de passe de manière sécurisé

Votre mot de passe est-il solide ? Testez le

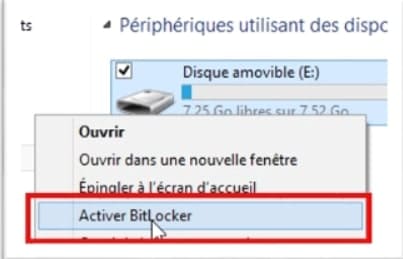

3) Gérez vos supports amovibles

Posez-vous la question de la nécessité de la clé USB (alternatives : envoi par mail, lecteurs réseau, …)

Ne mélangez pas Perso et Pro

Pour les données importantes, pensez à activer un outil de chiffrement (7Zip, BitLocker)

Privilégiez un support amovible que vous maitrisez

Effacez les données qui ne sont plus utilisées sur le support USB

4) Premiers reflexes face à une suspicion d’attaque

- Déconnectez votre poste du réseau pour empêcher la propagation du virus (coupez le Wi-Fi ou débranchez le câble réseau)

- N’éteignez pas votre poste : une fois éteint, de très nombreuses informations utiles pour l’enquête seront perdues à jamais !

- Contactez par ordre de priorité votre GIR, l’équipe Cybersécurité ou votre support informatique

5) Séparez vos usages personnels et professionnels

Avec l’accroissement des usages numériques, la frontière entre utilisation personnelle et professionnelle est souvent ténue. Ces utilisations peuvent même parfois s’imbriquer. Matériels, messageries, « cloud » …

Il est important de séparer vos usages afin que le piratage d’un accès personnel ne puisse pas nuire à votre entreprise, ou inversement, que la compromission de votre entreprise ne puisse pas avoir d’impact sur la sécurité de vos données personnelles.

- N’utilisez pas vos ressources professionnelles à des fins personnelles, en particulier, n’utilisez votre boite mail professionnelle pour vous inscrire sur des sites externes à des fins personnelles

- Ne configurez pas de transfert automatique de vos mails pro vers une boite de messagerie personnelle

- Ne branchez aucun périphérique personnel sur des ressources professionnelles

- Appliquez votre hygiène informatique acquise au travail dans votre vie privée, votre identité numérique en sera mieux protégée

6) Méfiez-vous des messages inattendus

En cas de réception d’un message inattendu ou alarmiste par messagerie (email), SMS ou chat, demandez toujours confirmation à l’émetteur par un autre moyen s’il vous semble connu et légitime. Il peut en effet s’agir d’une attaque par hameçonnage (Phishing) visant à vous piéger pour vous dérober des informations confidentielles (mots de passe, informations d’identité ou bancaires), de l’envoi d’un virus contenu dans une pièce-jointe qu’on vous incite à ouvrir, ou d’un lien qui vous attirerait sur un site malveillant.

Les questions à se poser :

- Est-ce logique que je reçoive ce mail ?

- Ce mail est-il cohérent ?

- Les liens sont-ils conformes ?

- Des données sensibles sont-elles demandées ?

- Des actions me sont-elles demandées ?

- Attention aux pièces jointes !

7) Évitez les réseaux Wifi publics ou inconnus

En mobilité, privilégiez la connexion de votre abonnement téléphonique (3G ou 4G) aux réseaux Wifi publics. Ces réseaux Wifi sont souvent mal sécurisés, et peuvent être contrôlés ou usurpés par des pirates qui pourraient ainsi voir passer et capturer vos informations personnelles ou confidentielles (mots de passe, numéro de carte bancaire…). Si vous n’avez d’autre choix que d’utiliser un Wifi public, veillez à ne jamais y réaliser d’opérations sensibles et utilisez si possible un réseau privé virtuel (VPN).

8) Pour appliquer les mises à jour de sécurité et pour la planète, pensez à éteindre vos appareils régulièrement

Vous corrigez ainsi les failles de sécurité qui pourraient être utilisées par des pirates pour s’introduire dans vos appareils, pour y dérober vos informations personnelles ou vos mots de passe, voire pour détruire vos données ou encore vous espionner.

Passez par votre support informatique si vous avez besoin d’une application ou d’un service informatique pour limiter les risques d’installation d’une application piégée pour pirater vos équipements. De même, évitez les sites Internet suspects ou frauduleux (téléchargement, vidéo, streaming illégaux) qui pourraient également installer un virus sur vos matériels.

Vous pouvez aussi consulter les guides de bonnes pratiques de l’ANSSI :

10 règles d’or pour la conception et la mise en œuvre de services numériques

Cybersécurité pour les TPE/PME en treize questions

Recommandations de sécurité pour l’architecture d’un système de journalisation

Recommandations relatives à l’authentification multifacteur et aux mots de passe

Recommandations relatives à la sécurité des (systèmes d’)objets connectés